那么问题来了,这颗加密芯片是否安全可靠,是否能够不被破解?这就下面要讲的内容。

二、加密芯片安全性考虑要素

加密芯片承载着整套方案的安全重任,其本身是否安全可靠,至关重要。衡量一颗加密 芯片是否足够安全,主要考虑 2 方面:硬件、软件。

市面上的加密芯片五花八门,种类繁多,让我们看的眼花缭乱。一个加密芯片是否足够 安全,加密芯片本身的硬件结构,至关重要。如果加密芯片自身能够像主控 MCU 一样被破 解,那么整套方案就毫无安全可言。

在加密芯片硬件可靠的基础上,使用的是哪种软件方案也同样重要。有一些加密芯片硬 件安全度很高,不可被破解,但使用的软件方案不好,这样也会被搞芯片破解的人,轻而易 举的改动主控芯片的二进制码,跳过加密芯片运行,或者在功能上模拟出一样的加密芯片, 从而破解整套方案。

一个好的安全加密芯片不但要有安全可靠,不可被破解的物理硬件,还要有可灵活设计 的软件。二者缺一不可,否则再好的硬件,会因为软件设计的限制,被破解。再好的软件设 计方案,也会因为,硬件安全程度不够,被侵入者全盘复制。

三、 加密芯片的硬件安全性

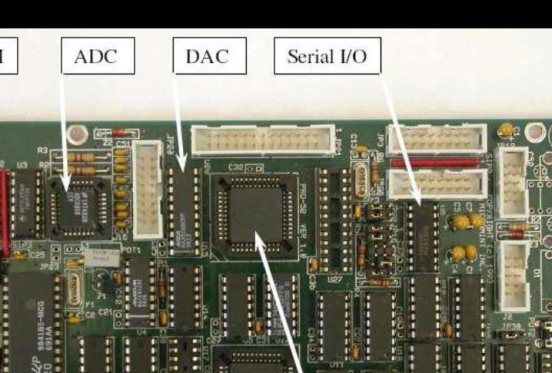

上世纪 70 年代初期,嵌入式系统是由分离部件如:CPU、ROM、RAM、I/O 缓存、串口 和其他通信与控制接口组成的。我们可通过早期的单板机,清楚地看到,如图:

图 2:早期单板机

有一些加密芯片,使用比较偏门的 MCU 实现(甚至一些 MCU 订制厂商,同时也在